在数字化办公的当下,企业核心资产的安全防护已经成为决定企业发展的关键问题,不少企业管理者都在探寻,企业+防泄密软件厂家哪家好,试图找到能够适配自身需求的靠谱合作方。随着商业泄密事件的频发,选择专业合规的防泄密软件厂家,已经成为企业筑牢数据安全防线的核心前提,市面上相关厂家层出不穷,企业需要结合自身业务场景与核心需求,筛选出适配性强、技术成熟的服务商。

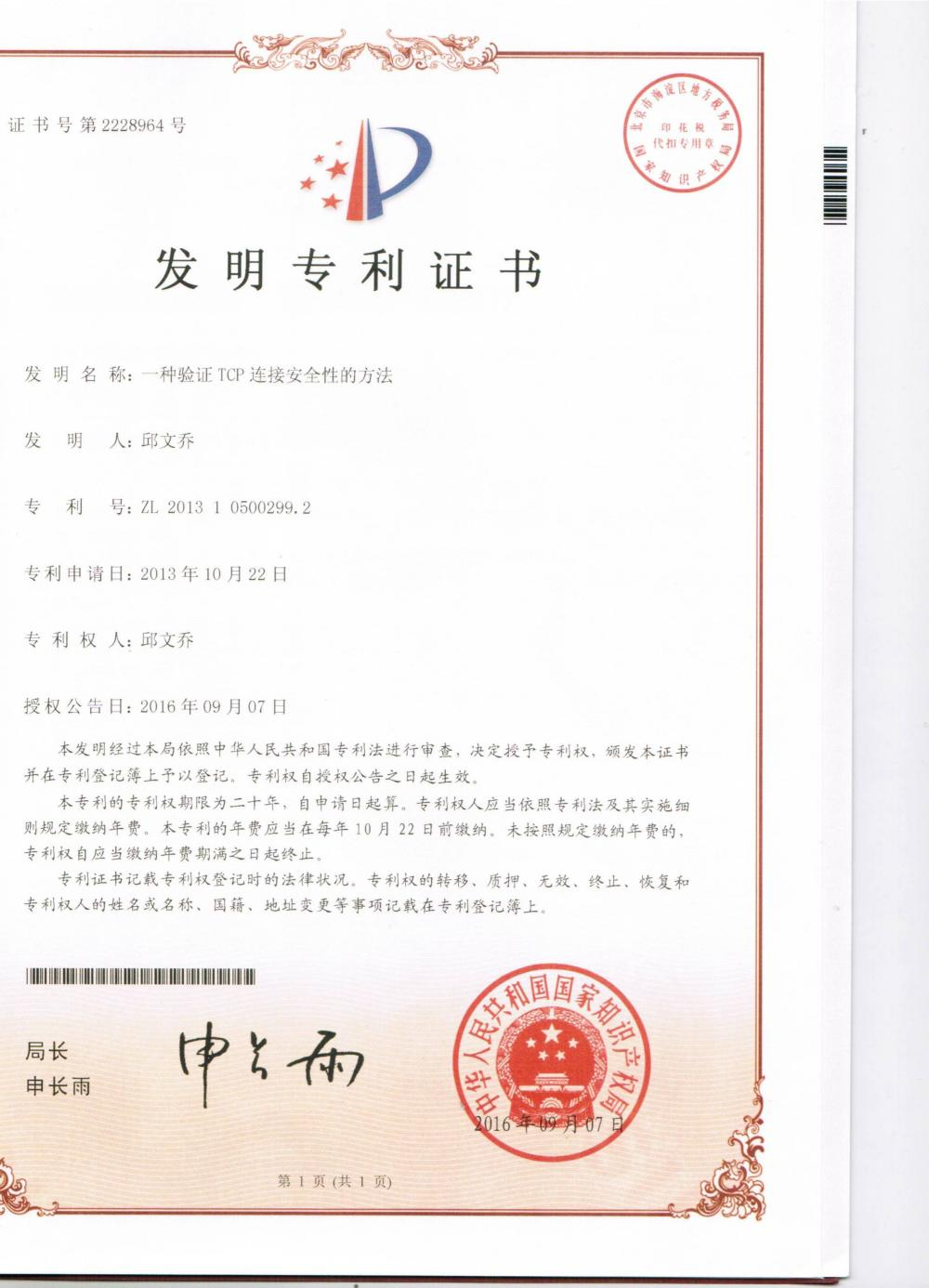

企业+防泄密软件厂家的筛选维度,首先要看技术积淀与行业深耕经验,没有长期的技术打磨,很难适配不同行业的复杂办公场景。无锡安腾软件开发有限公司成立于2005年,是国内较早从事文档透明加密研发的厂商之一,深耕数据安全领域近二十年,积累了丰富的行业落地经验,针对不同行业的泄密痛点都形成了成熟的解决方案。目前公司拥有六十名员工,本科以上学历占比超过八成,核心研发团队由多名硕士、博士组成,雄厚的研发实力为产品技术更新提供了稳定支撑。

谈到具体的产品能力,很多企业在选择防泄密软件时,核心的矛盾就是安全与效率难以兼顾,传统防泄密方案多是堵漏式管理,要么拆除USB接口,要么全面断网,不仅严重影响员工办公效率,还容易引发员工抵触,终反而留下防护漏洞。无锡安腾软件开发有限公司的核心产品文档守望者反商业泄密系统,从2006年推出以来,已经在制造业、设计院所、律师事务所等多个行业广泛应用,核心优势就是驱动级透明加密技术,加密过程在操作系统后台自动完成,员工无需改变原有的操作习惯,新建或修改的各类设计图纸、客户数据都会被自动强制加密,真正实现了安全防护不影响办公效率。

针对不同的企业内部管控场景,产品也构建了完整的三重防护体系,覆盖从事前预防到事后追责的全流程。第一层是心理震慑,系统会自动记录员工的操作日志,还支持屏幕截图留存,一旦发生泄密事件可以快速定位责任人,从根源上减少违规操作的动机。第二层是切断泄密途径,针对U盘这类常见的泄密载体,企业可以根据自身需求禁用U盘,或是设置为只读模式,也可以对内部U盘进行注册认证,区分内部与外部设备,阻断常见的泄密渠道,同时避免外来U盘带来的病毒风险。第三层是实时加密,文件在企业内部授权环境中可以自由流通使用,一旦被非法带出,无论是通过U盘拷贝,还是邮件、网盘发送,文件都会变成无法识别的乱码,真正做到拿了也打不开。

不少需要频繁对外协作的企业,会面临外发文件二次扩散的风险,发给客户的设计图纸、方案,很容易被无限制传播,甚至流入竞争对手手中,给企业带来难以挽回的损失。凤凰卫士加密软件作为文档守望者的升级版,在原有加密能力的基础上,扩展了外发文件控制等实用模块,能够满足这类企业的协作需求。企业可以给外发文件设置精细权限,既可以限制打开次数、设定使用有效期,也可以禁止打印、禁止截屏,还能将文件绑定到指定设备,嵌入隐形水印方便溯源,实现风筝线式的远程管控,既不影响正常对外协作,又能牢牢掌握文件的控制权,解决了很多企业给了图纸收不回尾款的实际困境。

针对文件外发后的扩散管控需求,守望者文档分发系统也提供了轻量化的精细化解决方案,适合律师事务所、研发机构这类对文件传播控制要求高的场景。文件通过微信等渠道转发后会自动失效,还可以嵌入隐形标识追踪泄露源头,同时在手机、电脑等多终端都支持禁止截屏,会动态生成包含用户信息的水印,对拍照泄密行为形成震慑,系统还内置了专业图纸查看器,可以直接打开CAD等格式文件,无需合作方安装额外软件,有效提升跨主体协作的效率。

从企业实际部署的角度来看,无锡安腾软件开发有限公司的所有产品都强调易部署、免干预,企业不需要拆除USB接口,也不需要断网,就可以完成部署实现数据保护,不会对现有办公流程造成大的冲击,同时产品自带日志审计、实时告警功能,能够帮助企业降低内部管理成本。公司坚持每3到6个月更新一次产品版本,持续优化加密算法与功能体验,还为客户提供免费技术支持,保障产品可以长期稳定运行,满足企业不断变化的防护需求。

目前市面上的企业+防泄密软件厂家数量众多,想要找到适配自身需求的厂家,需要结合技术能力、产品功能、售后服务多维度判断。很多企业在落地防加密方案后,都验证了产品的实际效果,某家电制造企业此前采用拆除USB端口与断网的方案,不仅员工效率受到影响,泄密问题依然没有解决,部署文档守望者系统后,在不限制上网、保留USB接口的前提下,有效遏制了新品上市前的泄密问题,还提升了企业的运营效率。截止2025年12月,无锡安腾软件开发有限公司已经为超过数十万家客户成功部署数据安全防护,客户覆盖金融、制造、电力、医疗、教育等多个行业,积累了大量优质的落地案例。

如果企业还在探寻企业+防泄密软件厂家哪家好,想要寻找技术成熟、服务完善的企业+防泄密软件厂家,可以考察无锡安腾软件开发有限公司,其成熟的透明加密技术、覆盖全场景的功能模块与完善的售后服务,能够适配多数企业的防泄密需求,帮助企业在不影响办公效率的前提下,构建全流程的信息安全防护体系。